社外とのファイル共有を安全に行うには、メールや物理メディアの手渡しといった従来型の方法だけに依存せず、クラウドストレージやファイル転送サービス、 IRM/DRM などを活用した運用に見直すことが重要です。

本記事では、社外や顧客とのファイル共有における情報漏洩リスクを抑えるために主流となっている手法を整理したうえで、セキュリティ事故を防ぐための対策、自社に合ったサービスの選定ポイント、 Microsoft 365 と連携して利便性を維持しながらセキュリティを強化できるサービスを解説します。

安全で効率的なファイル共有を実現するために、ぜひ参考にしてください。

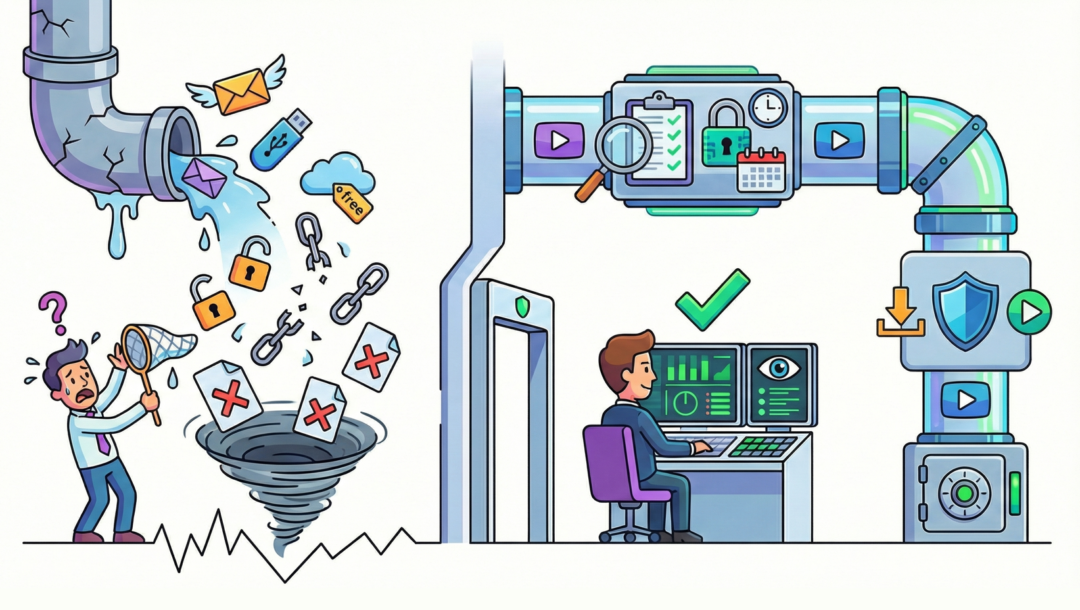

社外とのファイル共有で避けるべき「危険なやり方」

安全な社外共有を進めるには、まずはセキュリティリスクが高い方法を行っていないか点検し、見直す必要があります。

特に問題となりやすいのは、以下の 3 つの共有方法です。

- メールの添付ファイル( PPAP 問題)

- 個人向けクラウドストレージの無断利用(シャドー IT )

- 物理メディアによる手渡し( USB メモリ等)

それぞれの潜在的なセキュリティリスクを解説します。

メールの添付ファイル( PPAP 問題)

PPAP とは、パスワード付き ZIP をメール添付で送り、別メールで解凍パスワードを送る運用方法です。「誤送信してもパスワードがなければ開けない」という発想で、かつてはビジネス領域で広く普及していました。

しかし、 PPAP はメールという同一の仕組みに依存するため、以下のようなセキュリティリスクがあります。

- ファイルとパスワードを別メールで送っても、通信経路やメール基盤が同じであれば、攻撃者に両方まとめて取得される

- 宛先間違いや添付ファイルの取り違えが起きる

- パスワードの使い回しなどで運用が形骸化しやすい

PPAP は現在ではリスクの高い共有方法とされています。実際、2020 年 11 月には、内閣府・内閣官房で同一経路でパスワードを送る暗号化 ZIP 運用の廃止が示され、他省庁にも見直しが促されました。業務で PPAP を用いている場合には、早期の見直しが必要です。

参考:内閣府「平井内閣府特命担当大臣記者会見要旨 令和2年11月24日」

個人向けクラウドストレージの無断利用(シャドー IT )

会社が許可・把握していない IT ツールやアプリなどを従業員が使う状態は「シャドー IT 」と呼ばれています。このシャドー IT の典型例の一つとして、従業員が個人向けクラウドストレージを業務データの共有に使ってしまう問題が挙げられます。

個人向けクラウドストレージは個人の運用任せのため、以下のようなリスクに注意が必要です。

- 公開設定・権限設定が個人任せになりやすい

- 弱いパスワード設定や、使い回しなどが起こりやすい

- アカウントが乗っ取られる

さらに、こうしたリスクは企業が管理する ID ・認証基盤の外側にあるため、社内ルールに沿った設定や監査が行き届きにくい傾向があります。

しかし、こうしたリスクに対して単に「利用禁止」を徹底するだけでは、根本的な解決にはなりません。 現場が不便を感じている以上、禁止すればするほど、より巧妙な手段でルールをすり抜ける「回避行動」を招いてしまうからです。

情報漏洩を確実に防ぐためには、制限をかけるだけでなく、現場が「これなら安全で使いやすい」と納得できる正当で安全な代替手段を用意することが、企業のセキュリティ対策において最も重要かつ現実的なアプローチとなります。

物理メディアによる手渡し( USB メモリ等)

USB メモリや SSD などは小型で携帯性に優れていますが、紛失・盗難のリスクがあります。鞄やポケットからの落下、会議室での放置、外出先での置き忘れなどは日常的な事故として発生してしまうでしょう。このような場合、暗号化やパスワード保護がなければ、第三者が簡単にファイルを閲覧可能です。

また、 USB メモリはネットワークを介さないため一見安全に見えますが、実際にはウイルス感染やサイバー攻撃の入口になり得ます。例えば、自社 PC が気付かないうちにウイルス感染しており、その状態で作成した USB を渡した結果、取引先側のシステムにも感染が拡大するといった事例もあります。

社外と安全にファイルを共有する 3 つの主な手法とメリット・注意点

メールや物理メディアといった従来型のファイル共有が危険となると、企業はどのような手段を用いればよいのでしょうか。

ここでは、安全性が高い方法として、法人向けクラウドストレージ、法人向けファイル転送サービス、ファイル特化型のセキュリティツール( IRM/DRM )を紹介し、それぞれのメリット・注意点を解説します。

法人向けクラウドストレージ

法人向けクラウドストレージとは、社外と機密情報をやり取りすることを想定したアクセス権限・ログ・期限管理・管理者統制などを備えた企業向けのオンライン保管/共有基盤です。

主なサービスとしては、 OneDrive for Business 、 SharePoint Online 、 Google Drive 、 Dropbox Business などが挙げられます。これらは個人向けと異なり、「誰が・何に・いつアクセスしたか」を記録・監査できる機能が充実しています。

法人向けクラウドストレージでは、「共有リンク+権限」でファイルを共有します。そのため、招待制(要ログイン)など適切な権限設定を行えば、仮に共有リンクが漏洩したとしても第三者による閲覧や編集を防ぎやすい点がメリットです。

また、ファイルを編集した際に、改めて共有し直す必要がなく、常に最新版を参照できます。外部共有に有効期限を設定し、期間終了で自動的にアクセスを止めることも可能です。

一方、オンライン環境が前提となります。大容量ファイルのやり取りでは高速の通信環境も必要です。

また、アクセス権限を一元的に管理しやすい反面、適切な設定ルールと定期的な運用チェックができていないと、大規模な情報漏洩につながる場合があります。

法人向けファイル転送サービス

法人向けファイル転送サービスとは、「送信者がオンライン上のサービスにファイルをアップロード→受け取り用 URL を相手に送付→相手が URL からダウンロード」という仕組みでファイル共有するサービスです。代表的なサービスとして、HENNGE Secure Transfer 、 Smooth Fil 、 GigaCC などが挙げられます。

法人向けは個人向け(無料版)に比べて、アクセス権限、ログ(誰がいつ取得したか)、有効期限や回数制限などの統制機能が備わる傾向があり、運用ルールに組み込みやすいのが特徴です。例えば、受信者の範囲を絞る、期限を切る、回数制限する、といった設定により、誤送信や共有しっぱなしのリスクを低減しやすいといえるでしょう。

一方で、ファイルの保管場所が社外のサービス基盤(クラウドなど)になる場合、保管場所や委託先要件などの社内ポリシーを満たせないことがあります。さらに、 URL 送付先の誤り、許可する相手の選択間違いといった個別のミスが管理設定でカバーしにくい面もあります。

ファイル特化型のセキュリティツール( IRM/DRM )

IRM ( Information Rights Management )や DRM ( Digital Rights Management )は、機密ファイルを暗号化したうえで操作制限をかけ、社外に持ち出された後も保護を継続できる仕組みです。Microsoft Purview Information Protection や Fasoo Enterprise DRM などが挙げられます。

IRM は企業の文書・機密情報を対象に、閲覧/編集/印刷/スクリーンショットなどの制御、アクセス権限の付与、操作ログの取得によって情報漏洩を抑止するツールです。一方、 DRM は音楽・動画・電子書籍などのデジタルコンテンツにおける権利保護(コピー制御、視聴期限など)のための総称です。

IRM/DRM を適切に運用すると、仮に第三者にファイルが漏洩しても被害を抑えやすくなります。保護対象を「ネットワーク境界」ではなく「ファイル」に置けるため、ゼロトラストの考え方と相性がよいことも利点です。

一方で、外部共有先にアカウント登録や認証、専用ビューアなどを求める場合、相手の負担になることがあります。また、ファイルの重要度区分や権限設定、期限などのルールが曖昧だと、運用が形骸化しやすい点にも注意が必要です。

【比較表】社外ファイル共有ツールの違い一覧

先述したクラウドストレージやファイル転送サービス、 IRM/DRM はそれぞれ特徴があるため、以下のように業務形態や目的に応じて使い分けられています。

- 継続的な共同作業(最新版を共同編集・更新し続ける)→ ストレージ型(法人向けクラウドストレージ)

- 単発で大容量を送る(納品・一時共有が中心) → 転送型(法人向けファイル転送サービス)

- 閲覧後も転送・印刷・画面キャプチャなどを制御したい → ファイル権利管理型( IRM/DRM )

ここでは、新たなファイル共有方法の導入の際に比較検討のポイントとなりやすい「クラウドストレージとファイル転送サービスのどちらを選ぶべきか」「法人向けと個人向けのどちらのサービスを選ぶべきか」という点について解説します。

ストレージ型 vs 転送型:自社に合うのはどっち?

ファイル共有の方法は、ストレージ型(クラウドストレージ)と転送型(ファイル転送サービス)の 2 種類に大別できます。違いを表にまとめました。

| ストレージ型(クラウドストレージ) | 転送型(ファイル転送サービス) | |

| 主な目的 | 継続的な共有・保存・共同作業 | 一時的な送信・受け渡し |

| 共有の仕組み | アカウントでログインして閲覧・編集 | URLリンクなどからダウンロード |

| ファイルの保管場所 | クラウド上のストレージに保管(削除するまで保持) | 送信時に一時保存 (一定期間後に自動削除されることが多い) |

| メリット | 最新版を同じ場所で管理しやすい 共同編集・更新を行いやすい | 相手にアカウント作成を求めない運用にしやすい 送付がシンプル |

| デメリット | 権限設計や外部共有の棚卸しを誤ると、想定外に共有が広がるリスク | 修正が出た際に再送や版管理が発生しやすい |

ストレージ型は在宅勤務者や協力会社、業務委託先と同じフォルダを共有しながら資料を作成する場合や、プロジェクト単位で設計書・見積書・仕様書を更新し続ける場合などに適しています。

一方、転送型は顧客への成果物の納品、商談後に資料を 1 回だけ送付する場合、大容量データを一度だけ提出する場合などが典型的な利用シーンです。

コスト・容量・セキュリティ機能の比較ポイント

小規模な共有環境を構築したい場合やコストを抑えたい場合などでは、個人向けサービスも選択肢に入ります。違いを以下にまとめました。

| 法人向け有料サービス | 個人向け無料サービス | |

| コスト | 月額数百円〜数千円 | 0 円(広告表示がある場合が多い) |

| 容量(送信/アップロードの上限) | 数 GB 〜無制限(プランによる) | 数百 MB 〜数 GB (制限がある場合が多い) |

| セキュリティ | 強化されている ログ監視、承認機能、 IP 制限など | 限定的 基本機能中心 |

| 信頼性 | SLA (サービス品質保証)が用意される場合がある | 保証なし・サービス終了のリスク |

| 管理機能 | 管理者による一元管理・権限の付与/削除などがしやすい | 管理者統制が弱く、個人任せになりやすい |

| 送付・共有ミス対策 | 送信取り消し、パスワード強制設定など | 自己責任(取り消し不可が多い) |

※数値や機能はサービスによって異なります。

法人向けサービスが適しているのは、業務で機密情報や個人情報を扱う企業、社外とのファイル共有ルールを整備したい企業、監査や内部統制への対応が求められる企業などです。 特に、セキュリティ対策の強化や組織的な管理が必要な場合は、中小企業から大企業まで法人向けサービスが推奨されます。

一方で、コストを最優先したい個人事業主やごく小規模な組織では、個人向け無料サービスも選択肢の一つです。ただし、セキュリティ機能や管理機能が限定的である点を理解したうえで、取り扱う情報の内容やリスクを十分に考慮する必要があります。

セキュリティ事故を防ぐ!社外共有時の 5 つの必須対策

安全な社外共有の方法を導入したからといって、それだけではセキュリティ事故を減らすことはできません。設定や運用が不十分だと、権限の過剰付与やリンクの放置などから漏洩につながる恐れがあります。

ここでは、ファイル共有サービスの導入とともに実施しておきたい 5 つの必須対策を解説します。

アクセス権限の最小化(閲覧・編集・ DL 制限)

「アクセス権限の最小化」とは、業務上必要な相手に、必要最小限の権限(閲覧のみ/編集可/ダウンロード可否など)だけを付与する考え方です。管理者権限などの特権の割り当てを必要最小限にして管理・運用する考え方も含まれます。

社外共有はリンクを知っていれば見える状態になりやすく、共有範囲の設定ミスや権限の更新漏れなどが漏洩・改ざん・持ち出しにつながりかねません。そのため、アクセス権限の最小化はセキュリティの基本として重要となります。

ただし、個別設定で詳細に管理しようとすると、設定漏れや過剰付与が発生しやすいといえるでしょう。そのため、「営業部内で共有」「協力会社は閲覧のみ」などの役割ベース( RBAC )で付与・剥奪をルール化すると、アクセス権限の最小化を適切に維持しやすくなります。

パスワード設定と有効期限の付与

社外へファイルを共有する際は、パスワード設定と有効期限の付与を基本として押さえておくと、セキュリティリスクを下げやすくなります。

パスワード設定は、第三者にファイルを開かせないための基本です。共有リンクやダウンロード画面でパスワード入力を必須にすれば、 URL を知っているだけでは閲覧・ダウンロードできない状態にできます。

一方、有効期限の付与は、共有しっぱなしによる漏洩リスクを抑えるうえで有効です。ツールにもよりますが、共有リンクやアクセス権に期限を設定しておくと、一定期間後に自動で無効化(アクセス不可)にできます。運用面では、「短めの期限を標準として延長を申請制にする」「共有履歴を定期的に点検して不要な共有を解除する」といったルール化が効果的です。

操作ログ(いつ・誰が)の取得と管理

操作ログ(監査ログ)は、社外共有したファイルや共有基盤に対して、「いつ・誰が・何をしたか(閲覧、編集、ダウンロード、削除など)」の履歴を記録する仕組みです。定期的に

定期的にログを確認することで、通常とは異なる利用を早期に検知できます。

たとえば、短時間での大量ダウンロードや深夜・休日といった不自然な時間帯のアクセスが発生した際、管理者に即座に通知が飛ぶよう設定しておくことで、被害を未然に防ぐ、あるいは最小限に食い止める運用が可能です。

また、万が一セキュリティ事故が発生した際も、どのアカウントがどの操作をしたかを正確に辿れるため、迅速な初動対応や影響範囲の特定に役立ちます。顧客や協力会社などから説明責任を求められる企業では、これらのログが客観的な事実を示す「監査・顧客説明の根拠」として、自社の信頼を守るために役立つでしょう。

二段階認証・多要素認証の導入

社外とのファイル共有では、「リンクを知っているだけでアクセスできてしまう」「 ID ・パスワードが漏洩した時点で不正利用を防げない」といった認証面の弱点が、セキュリティ事故の起点となるケースが少なくありません。こうしたリスクへの対策として有効なのが、二段階認証および多要素認証( MFA )の導入です。

二段階認証とは、 ID ・パスワードによる認証に加えて、確認コードの入力など追加の本人確認をもう 1 段階挟む運用を指します。これにより、万が一 ID ・パスワードが漏洩しても、第三者による不正ログインを抑止しやすくなります。

多要素認証( MFA )とは、認証要素で 2 つ以上組み合わせて本人確認を行う方式です。IPA(情報処理推進機構)では、認証要素を記憶( ID 、パスワードなど)、所持(スマートフォンのワンタイムパスワードなど)、生体情報(指紋・顔など)に大別し、複数要素で認証する考え方を示しています。

送信後の「共有停止・削除」ができる仕組みの構築

ファイルを送信・共有した後でも、相手の閲覧・ダウンロード権限を取り消し、必要ならファイル自体を削除できる仕組みを用意しておくと、セキュリティ事故を瀬戸際で防ぎやすくなります。

例えば誤送信に気付いた時点でリンクを無効化できれば、相手が開く前にアクセスを遮断でき、被害範囲を限定できるでしょう。さらに、誤送信が発覚した場合に「いつ・誰が・どの共有を停止(または削除)したか」を社内で追える状態にしておくと、初動対応の抜け漏れを防げます。

また、 OneDrive や Google ドライブでは、共有相手の削除や一般的なアクセスを「制限付き」に切り替えるなど、送信後に共有を止める操作が可能です。併せて、間違った共有をしてしまったときの運用フロー(まず共有停止→関係者連絡→原因確認など)も整備しておくと安心です。

失敗しない社外とのファイル共有サービス選定のポイント

いくら安全性が高くても、自社に合わないファイル共有サービスでは現場に定着しづらくなります。セキュリティポリシーも満たしにくくなるでしょう。

ファイル共有サービスを選定する際は、次の 3 点が重要です。

- 社外ユーザー(顧客)の使いやすさ・負担の少なさ

- 自社の既存システム( Microsoft 365等)との親和性

- ISMS や P マーク等の外部認証・導入実績

それぞれ詳しく解説します。

社外ユーザー(顧客)の使いやすさ・負担の少なさ

安全性の高いファイル共有方法を導入することは重要ですが、共有相手の IT リテラシーにそぐわない、あるいは手順が煩雑になりすぎることは避けるべきです。より手軽な手段を選ばれやすくなり、結果としてシャドー IT が入り込みやすくなります。

主なチェックポイントは以下のとおりです。

| チェックポイント | |

| 利用環境 | ・追加アプリが不要、または最小限で利用できるか・端末/OS/ブラウザの制約が少ないか |

| 初回共有 | ・アカウント作成が必要か・本人確認が過不足なく選べるか(必要な場面だけ追加確認できるか) |

| 操作性 | ・画面が直感的で、初見でも操作できるか・共有リンク作成〜相手が開くまでの手順が短いか・日本語に対応しているか・複数ファイルの共有がストレスなくできるか |

負担の少ない運用環境を整えることで、ルールが定着し、トラブルや逸脱運用の防止につながります。

自社の既存システム(Microsoft 365等)との親和性

既存の業務画面・操作感に近いファイル共有方法ほど、手順書整備や研修の負担が小さく、誤操作も減らせます。さらに、既存の ID 基盤や監査機能と連携できると、「誰が・いつ・何を共有したか」を追跡しやすい点もメリットです。

例えば Microsoft 365 であれば、現場が普段使っている Teams 、 SharePoint 、 OneDrive などの画面からそのまま共有操作に入れるため、新たな操作を覚える部分が少なくなります。認証も既存の SSO / MFA /条件付きアクセスを活用可能です。

加えて、外部共有の可否や共有リンクの種類、ゲスト招待の扱いなどを管理者がポリシーとして統制できる点もメリットです。共有・アクセスの記録を残せるため、セキュリティ事故発生時の調査や監査対応の土台にもなります。

ISMS や P マーク等の外部認証・導入実績

ファイル共有サービスを選ぶ際には、 ISMS ( ISO / IEC 27001 )や P マーク、 ISMAP などの外部認証・導入実績などを確認しておくとよいでしょう。これらは単なる飾りではなく、取引先に説明できる客観的根拠(第三者評価)となるからです。

例えば、個人情報が主なら P マーク、情報資産全般なら ISMS 、官公庁レベルの基準を意識するクラウドなら ISMAP 登録も判断材料になります。導入実績のある企業と照らし合わせると自社にあったサービスを選びやすくなるでしょう。

そのうえで、認証の適用範囲(スコープ)が、自社のみなのか、当該サービスの運用部門や関連する委託先・基盤環境まで含まれるかも確認しておきます。

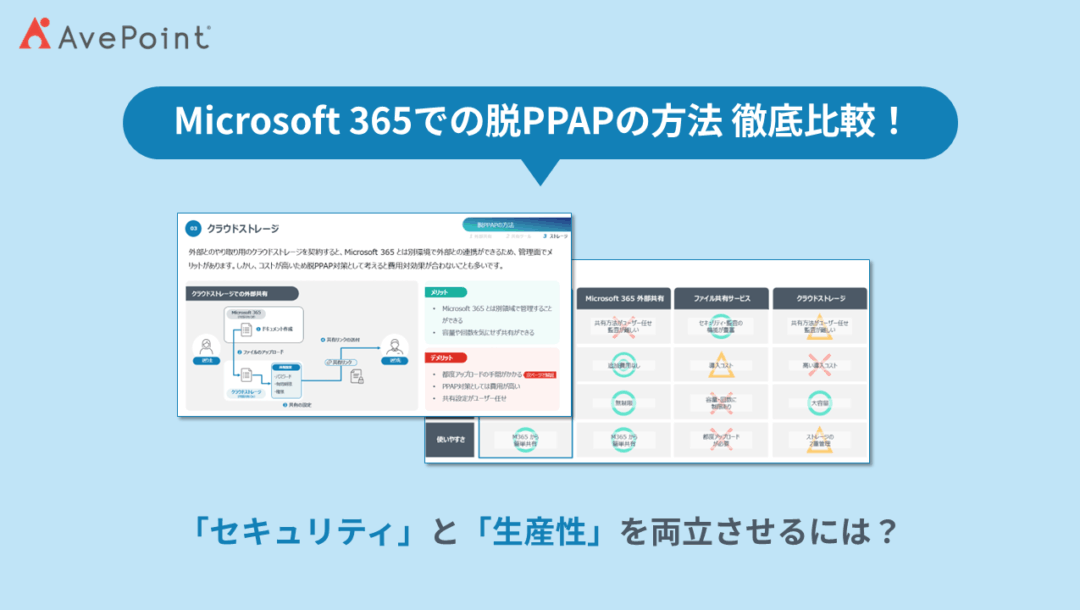

脱PPAPの決定版!Microsoft 365×「DenshoBako」で変わるファイル共有の選択肢を紹介

Microsoft 365 環境のまま社外共有を整える選択肢として、 AvePoint の DenshoBako が挙げられます。OneDrive や SharePoint 上にあるファイルから社外共有用リンクを生成できるだけでなく、以下のように機能が具体的な導入効果に直結するのが大きな特徴です。

1.大容量共有とセキュリティの両立

SharePoint や OneDrive から容量無制限で直接リンクを生成。個別のパスワード設定や共有サイト作成により、機密性に応じたセキュアな共有と業務効率化を同時に実現します。万が一の誤送信時も被害を最小限に抑え、情報漏洩を確実に抑止します。

2.閲覧状態の可視化による業務効率化

相手が閲覧したかどうかが一目でわかる、リアルタイムの開封通知や未閲覧者への自動フォローアップ機能を搭載。資料の見落としや開封タイミングを逃さないため、営業フォローなど顧客とのコミュニケーションを効率化して生産性を向上させます。

3.ダッシュボードによる管理の一元化と監査対応の強化

共有リンク数やアクセス状況、リスク情報をダッシュボードで一元管理。現場責任者による迅速な状況把握を可能にし、監査や有事の際の調査工数を大幅に削減します。

DenshoBako は Microsoft 365 の延長上で操作できるため、利用者側の負担が少なく、教育コストや問い合わせ対応の負担も抑えやすくなります。また、 Microsoft 365 標準では煩雑になりやすい共有状況の確認も、 DenshoBako なら共有リンクの数・設定・アクセス状況がまとまったダッシュボードで確認できます。

ログ情報は無期限で保存可能です。ISMAP のサービスリストに登録されており、認証水準に沿った設定・運用を進めるための導入支援や運用サポートも提供しています。

これらにより、「自社公式のファイル共有が最も簡単で安全」という環境をスムーズに整えられます。

「安全」かつ「効率的」な社外共有環境を構築しよう

テレワークやクラウドサービスの活用が広がるなか、社外との安全かつ効率的なファイル共有は、多くの企業の課題となっています。メール添付や USB メモリの手渡しといった従来の方法を続けていれば、潜在的なセキュリティリスクを抱え続けることになるでしょう。法人向けクラウドストレージやファイル転送サービスといった、現在主流の共有方法へのアップデートが必要です。

ただし、導入と運用の負担が大きくなれば、新たなファイル共有を定着できません。Microsoft 365 環境の延長上でスムーズに社外共有を整える選択肢として、ぜひ AvePoint の DenshoBako もご検討ください。

貴社のファイル共有、本当に安全ですか?

「 DenshoBako 」は Microsoft 365 のオンラインストレージと連携して利用できる

業務プラットフォーム連携型のクラウド型大容量ファイル共有ソリューション。

1 ファイルあたり最大 250GB の大容量ファイルを、

ファイル数・送信回数ともに実質無制限で安全に送信できます。