Insights 初期構成

初期構成の目的は Insights のクイックスタートのため、本ガイドでは、必要最低限の設定にて構成します。

※初期設定の完了後に、各設定は個別で変更が可能です。

本セクションにおける Insights の初期構成 では、以下の5項目をウィザードで設定します。

- 前提条件の設定

- リスク定義

- 範囲の構成

- メール通知

- Cosmos データベースの選択

設定完了後に Insights の機能が有効化されスキャンが始まり、データ分析や可視化がスタートします。

利用アカウント:Insights の アプリケーション管理者

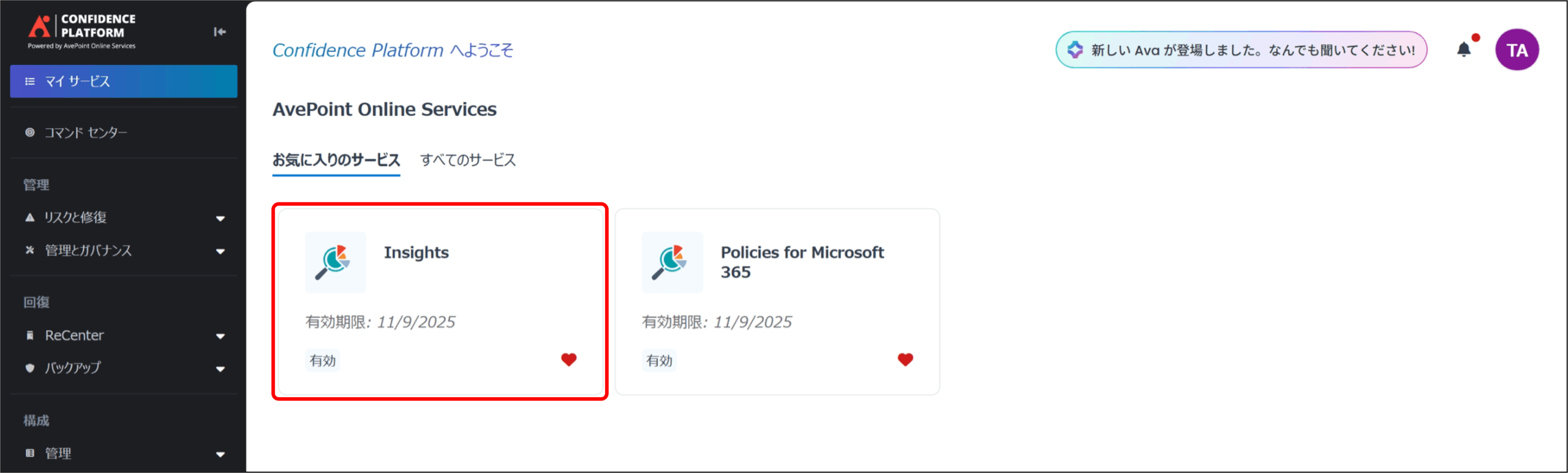

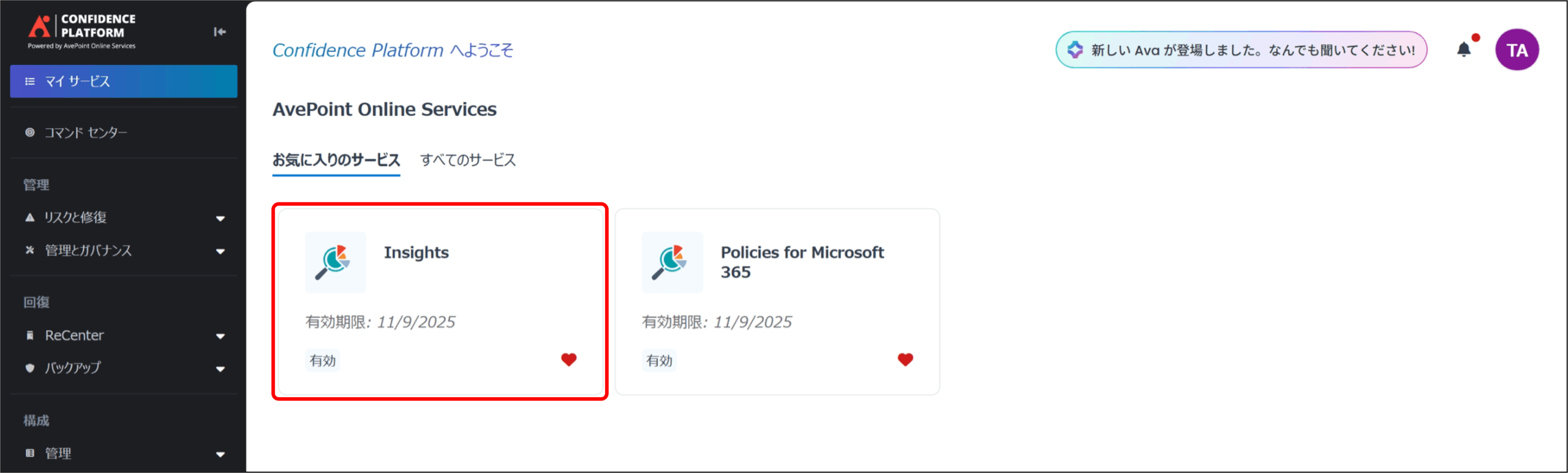

1.AOSマイサービスより、[Insights] をクリックします。

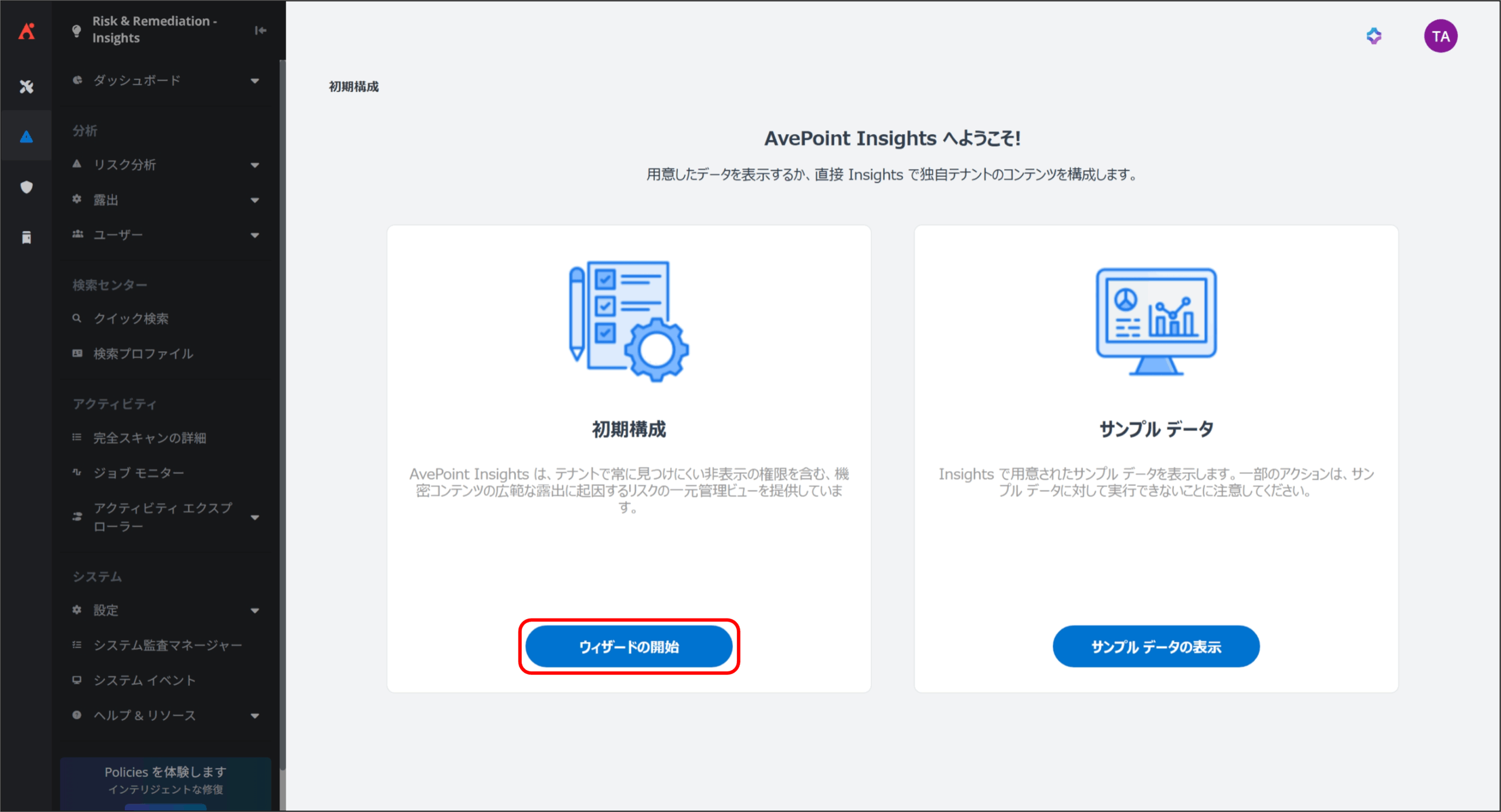

2.[ウィザードの開始] をクリックします。

3.前提条件の設定 画面が表示されるので、スクロールダウンして [次へ] をクリックします。

※ [監査ログの検索] が [無効] になっている場合、先に AvePoint Online Services レポートデータコレクション有効化手順 を参照ください。

※ Microsoft Purview で監査ログの検索を有効化後、設定が反映されるまでに最大24時間のタイムラグがあります。設定が反映されるまでは、Insights 初期構成の後続の設定を行うことはできません。

4.スキャン設定 画面が表示されるので、[包括的なスキャン] を選択し、[次へ] をクリックします。

※ 既定では、[包括的なスキャン] モードが使用されます。初期リスク評価を迅速に確認するには、[リスク優先スキャン] モードを選択して、先に固有権限を持つオブジェクトスキャンすることもできます。

5.リスク定義 画面が表示されるので、既定の設定のまま [次へ] をクリックします。

※ 後述の ② リスク定義の作成方法 を参照ください。

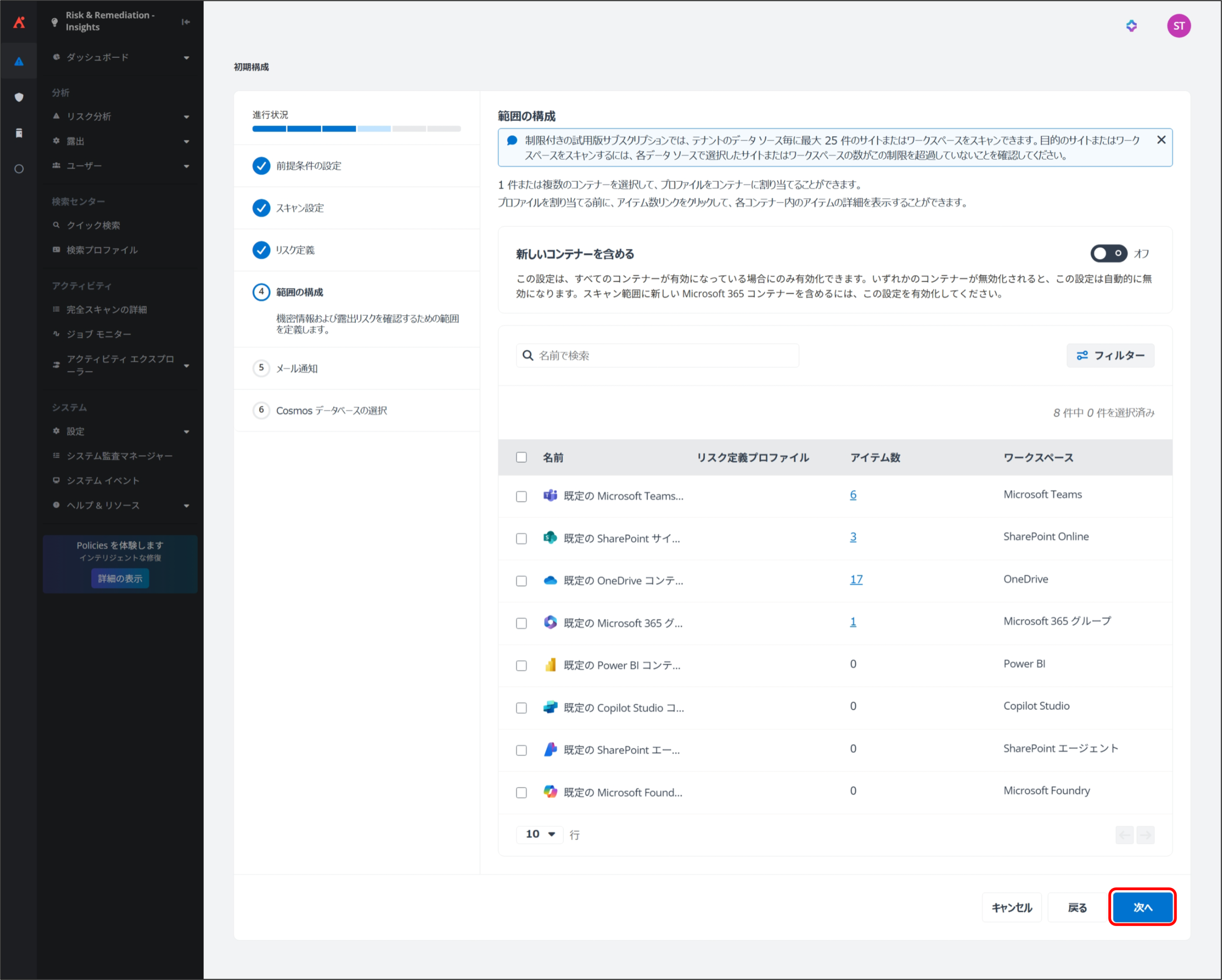

6.範囲の構成 画面が表示されるので、既定の設定のまま [次へ] をクリックします。

※ 後述の ③ リスク定義の割り当て を参照ください。

7.メール通知 画面が表示されるので、任意の設定を実施して [次へ] をクリックします。

※ 初回の Microsoft 365 テナント完全スキャンが完了した際に管理者へ通知メールを送信するかどうかを設定できます。メール通知を設定していなくても、Insights からスキャン結果を確認できます。

8.Cosmos データベースの選択 画面が表示されるので、独自のデータベースを用意していない場合は AvePoint が提供する [既定の Cosmos データベース] を選択し、[適用] をクリックします。

※ 初期構成完了後、データベースを変更することは可能ですが、変更時にはデータの移行作業が発生するためご注意ください。

※ Cosmos データベースについての詳細は、マイクロソフト社の公開記事 より確認いただけます。

9.適用 ポップアップが表示されるので、[OK] をクリックします。

以上で Insights の初期構成は完了になります。構成された設定にて、スキャンが開始されます。

Insights リスク定義

① リスク定義のベストプラクティス

Insights では、Insights 独自のリスク指標となるリスク定義により、リスク状況を可視化し分析可能にします。このリスク定義では、Microsoft 365 環境内のファイルに含まれる機密情報を基にした指標 = 秘密度と、ファイルにアクセスできる共有相手と共有方法によって定義された指標 = 露出度を、掛け合わせることによって評価しています。

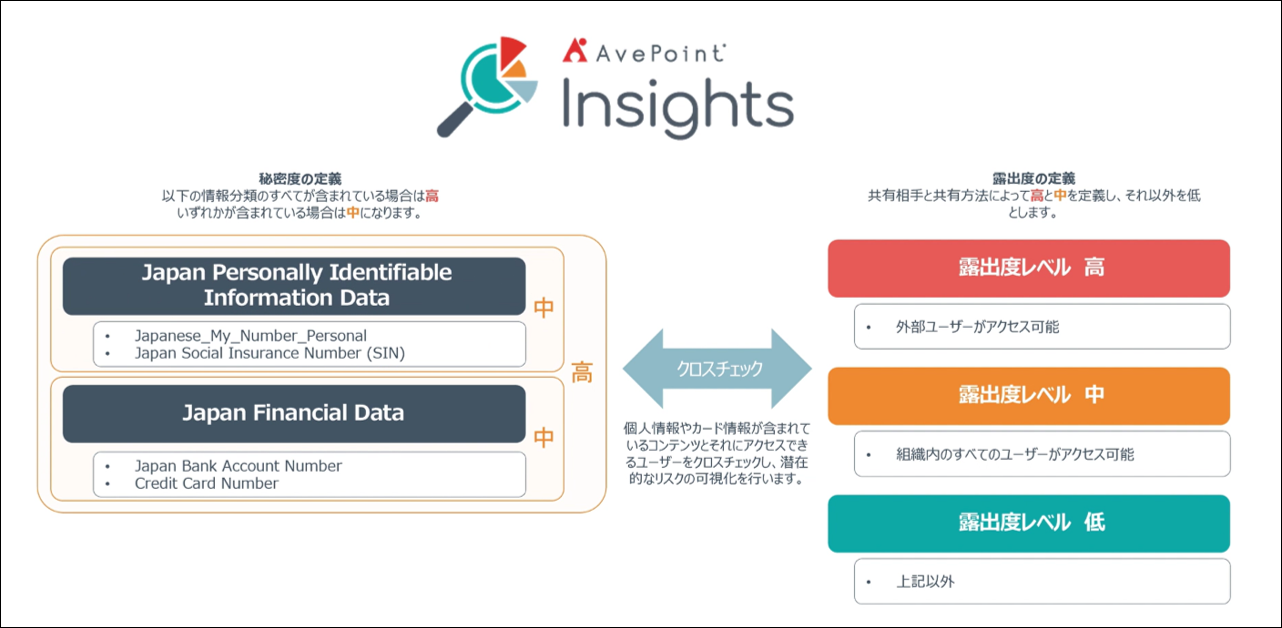

参考:秘密度×露出度によるリスク定義の関係

本例では、リスク定義のベストプラクティスとして、秘密度と露出度をそれぞれ以下のように定義し、個人情報やカード情報が含まれているコンテンツと、それらにアクセスできるユーザーをクロスチェックすることにより、リスクの可視化を行います。

秘密度

ファイルに含まれる機密情報を基にした指標

秘密度レベル 高

個人識別情報と金融情報の両方を含むアイテム

秘密度レベル 中

個人識別情報もしくは金融情報のどちらかを含むアイテム

※ 個人識別情報 … マイナンバーカード番号 と 社会保険番号

※ 金融情報 … 銀行口座番号 と クレジットカード番号

露出度

共有相手と共有方法によって定義された指標

露出度レベル 高

外部ユーザーがアクセス可能なアイテム

露出度レベル 中

組織内のすべてのユーザーがアクセス可能なアイテム

露出度レベル 低

上記以外のアイテム

② リスク定義の作成方法

上記ベストプラクティスをもとに、Microsoft 365 環境に適用するリスク定義のプロファイル=リスク定義プロファイルを Insights で作成します。

利用アカウント:Insights の アプリケーション管理者

1.AOSマイサービスより、[Insights] をクリックします。

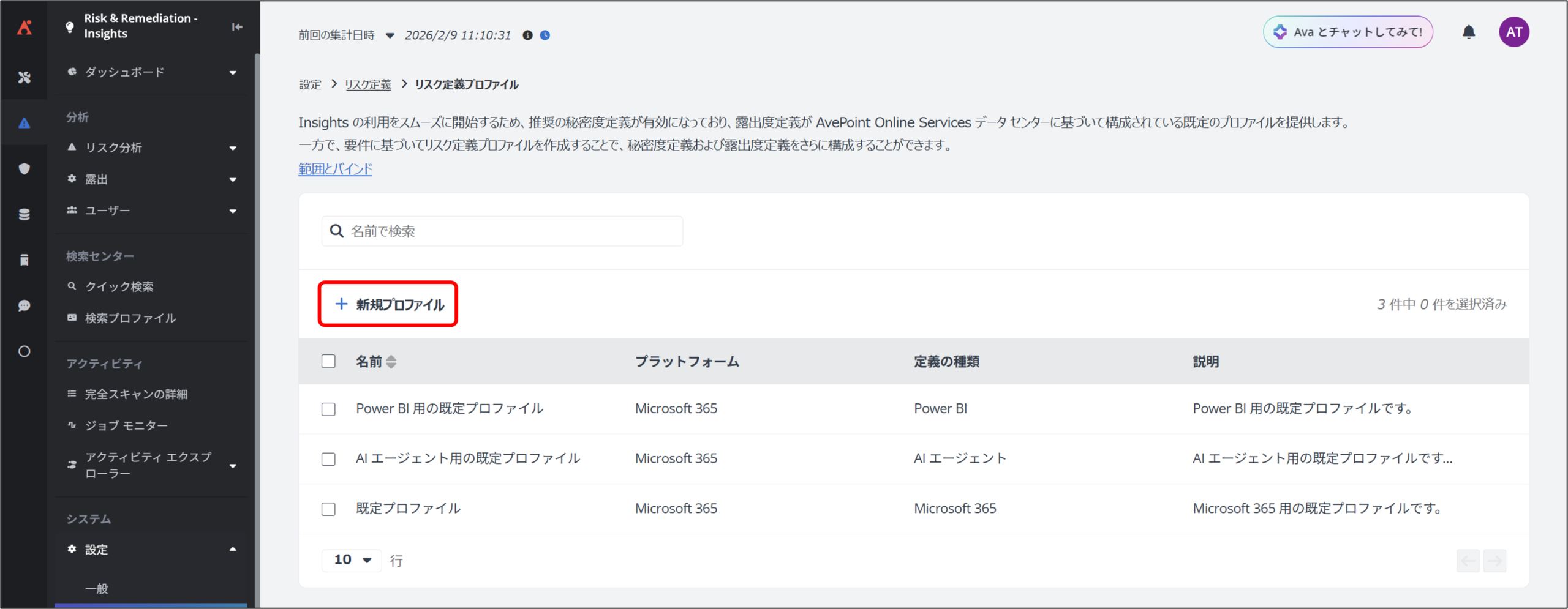

2. [設定] から [リスク定義] を選択し、[リスク定義プロファイル] をクリックします。

3. [+ 新規プロファイル] をクリックします。

4. プロファイル情報 画面が表示されるので、任意の設定を実行して [次へ] をクリックします。

- 定義の種類 … 定義の種類を選択します。本例では、[Microsoft 365] を選択します。

- 名前 … 任意のプロファイル名を入力します。

※ 適用範囲に基づいてプロファイルを命名することが一般的です。

(例:内部チーム用リスク定義プロファイル) - 説明 … 作成するプロファイルの説明を任意で入力できます。

5.秘密度定義 画面が表示されるので、[+ 新しい定義] をクリックします。

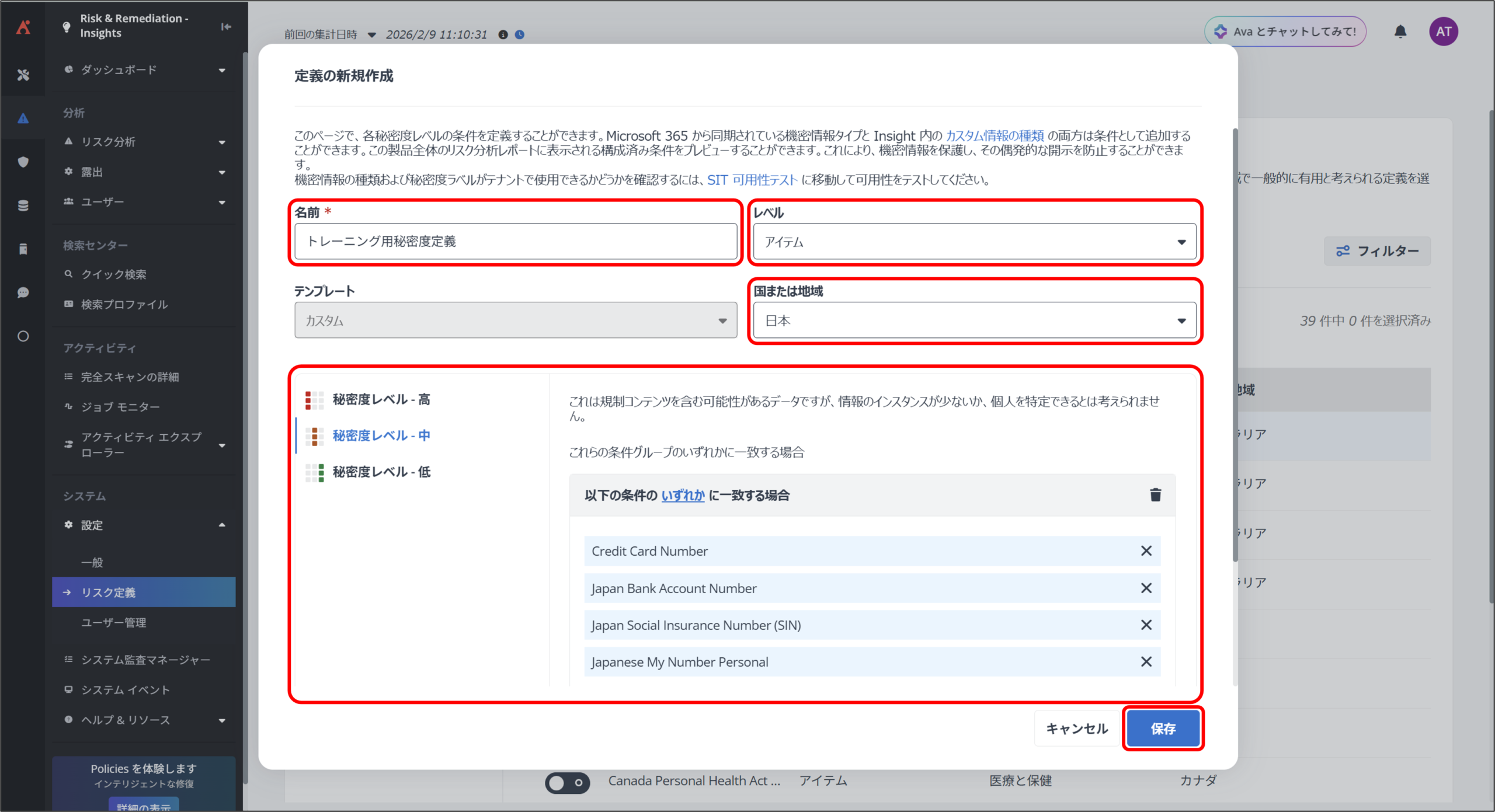

6.新しい定義 画面が表示されるので、後述の項目を設定します。※設定が完了したら [保存] をクリックします。

- 名前 … 任意の秘密度定義の名称を入力します。

- レベル … 秘密度レベルをどのオブジェクトタイプに適用するかを選択します。本例では、[アイテム] を選択します。

- 国または地域 … 国または地域を選択します。本例では、[日本] を選択します。

- 秘密度レベル – 高 … [秘密度レベル – 高] をクリックし、以下の条件となるように定義します。

この設定により、[個人識別情報と金融情報の両方を含むアイテム]の秘密度レベルが定義されます。

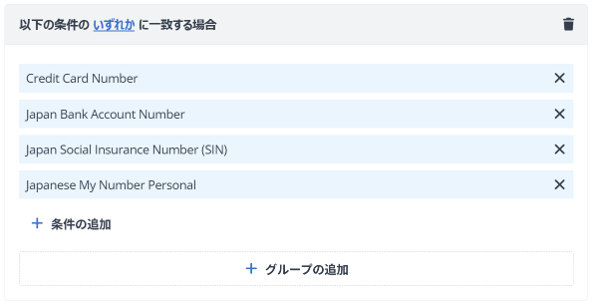

- 秘密度レベル – 中 … [秘密度レベル – 中] をクリックし、以下の条件となるように定義します。

この設定により、[個人識別情報もしくは金融情報のどちらかを含むアイテム]の秘密度レベルが定義されます。

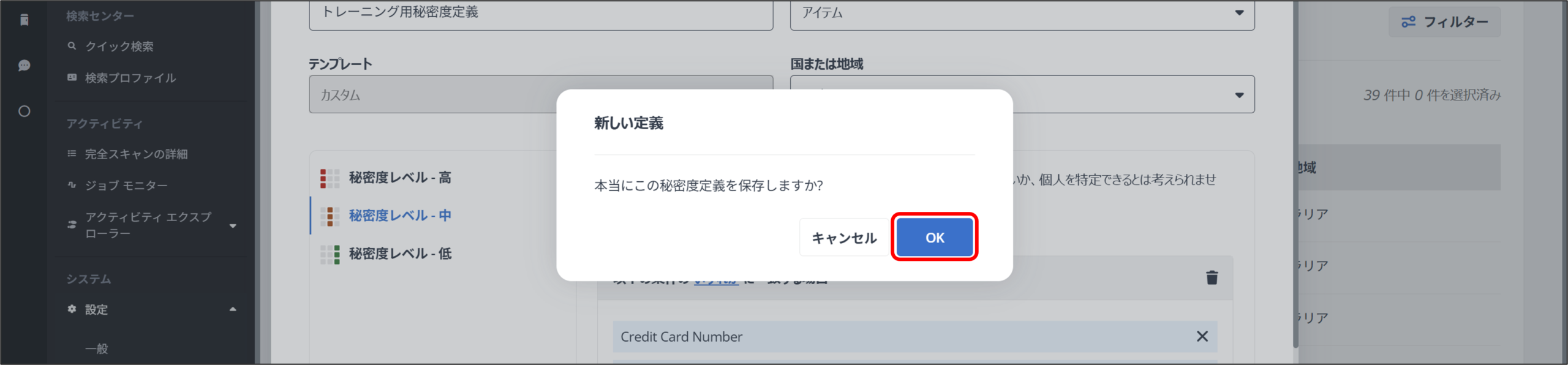

7.新しい定義 ポップアップが表示されるので、[OK] をクリックします。

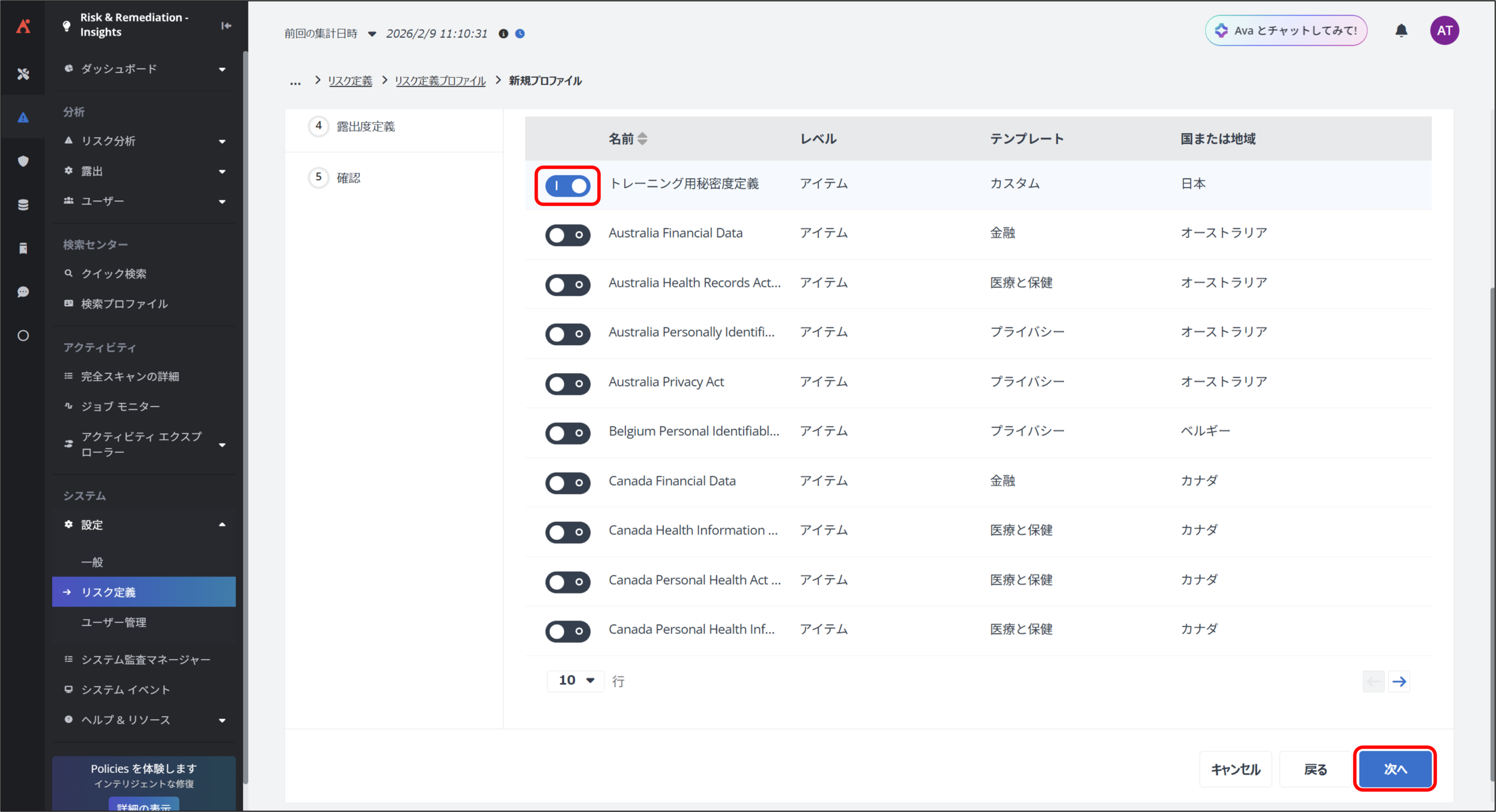

8.秘密度定義 画面に戻るので、作成した秘密度定義のトグルをオンにして [次へ] をクリックします。

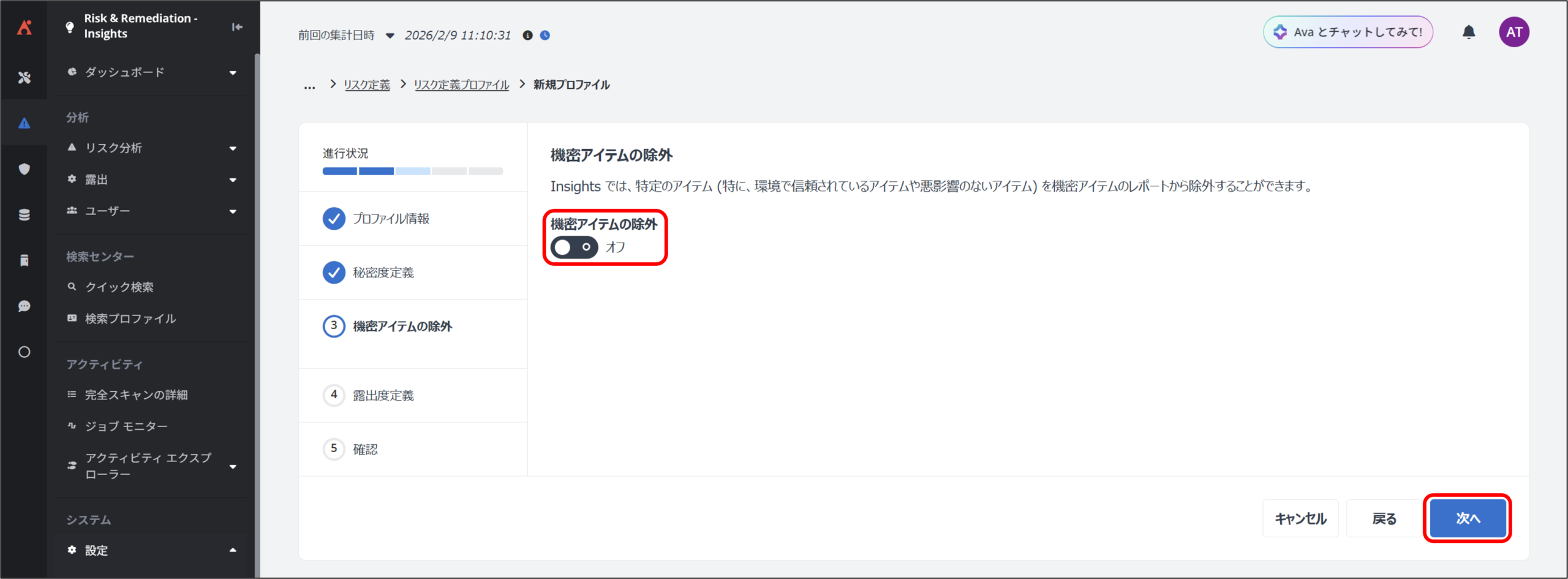

9.機密アイテムの除外 画面が表示されるので、監視対象から外すアイテムがある場合、この機能を利用します。

除外の条件は、[更新日時 / コンテンツ / 作成日時] で設定できます。

本例では、オフのまま [次へ] をクリックします。

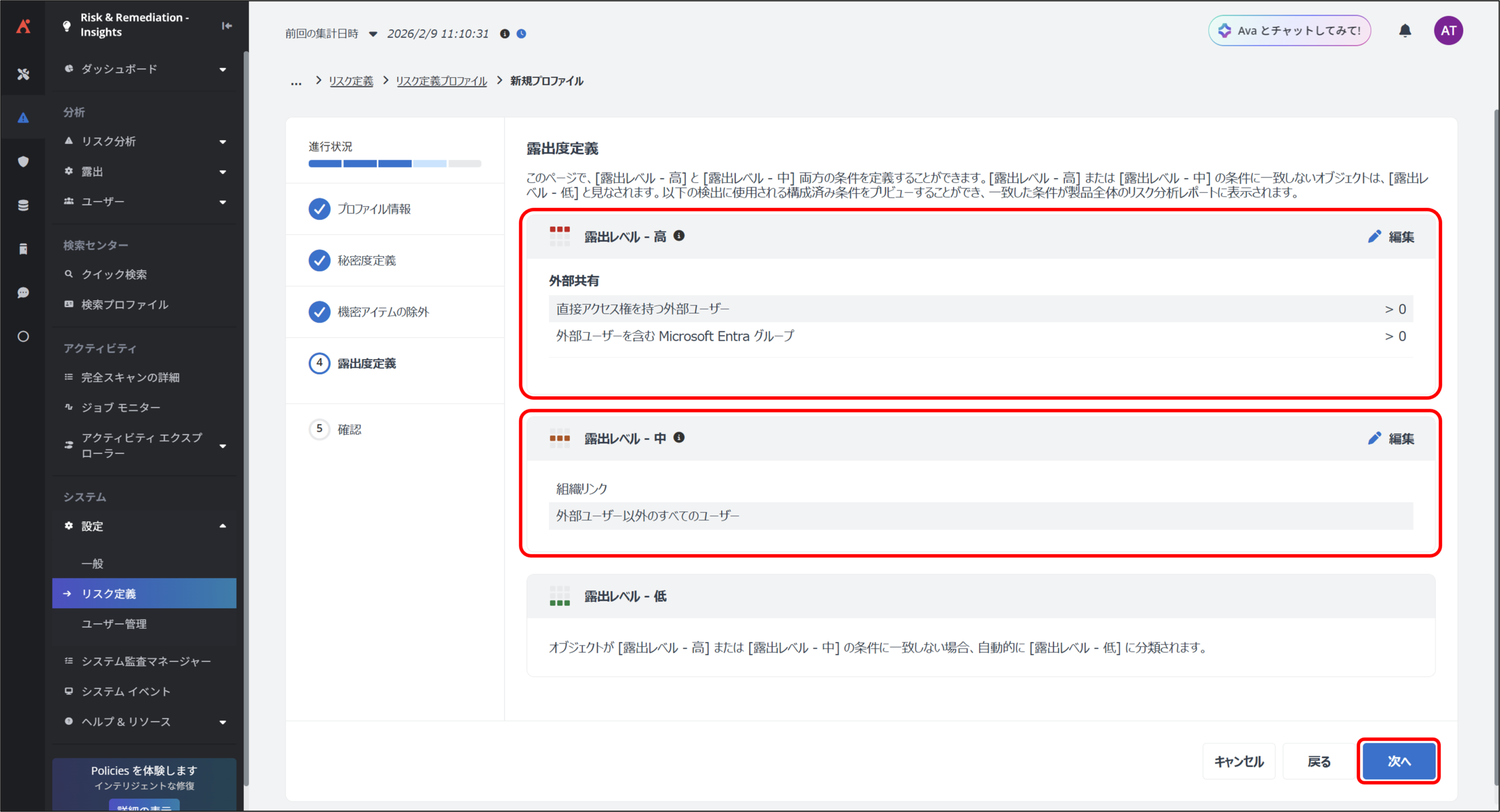

10.露出度定義 画面が表示されるので、後述の項目を設定します。設定が完了したら [次へ] をクリックします。

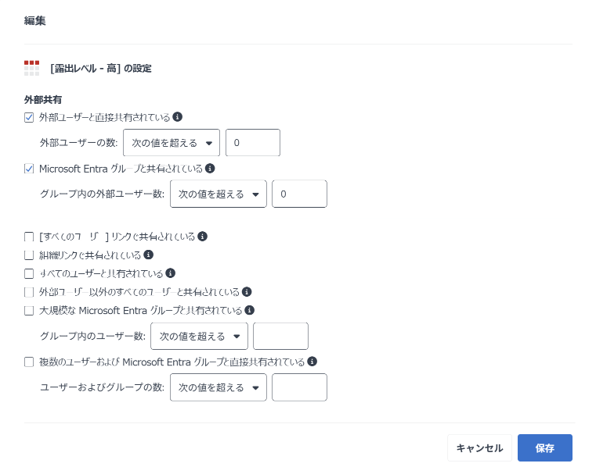

- 露出度レベル – 高 … [秘密度レベル – 高] の [編集] をクリックし、以下の条件となるように設定して [保存] をクリックします。この設定により、[外部ユーザーがアクセス可能なアイテム]の露出度レベルが定義されます。

- 露出度レベル – 中 … [秘密度レベル – 中] の [編集] をクリックし、以下の条件となるように設定して [保存] をクリックします。この設定により、[組織内のすべてのユーザーがアクセス可能なアイテム]の露出度レベルが定義されます。

11.確認 画面が表示されるので、設定を確認して [保存] をクリックします。

以上で Insights のリスク定義の作成は完了になります。続けて ③ を実施します。

③ リスク定義の割り当て

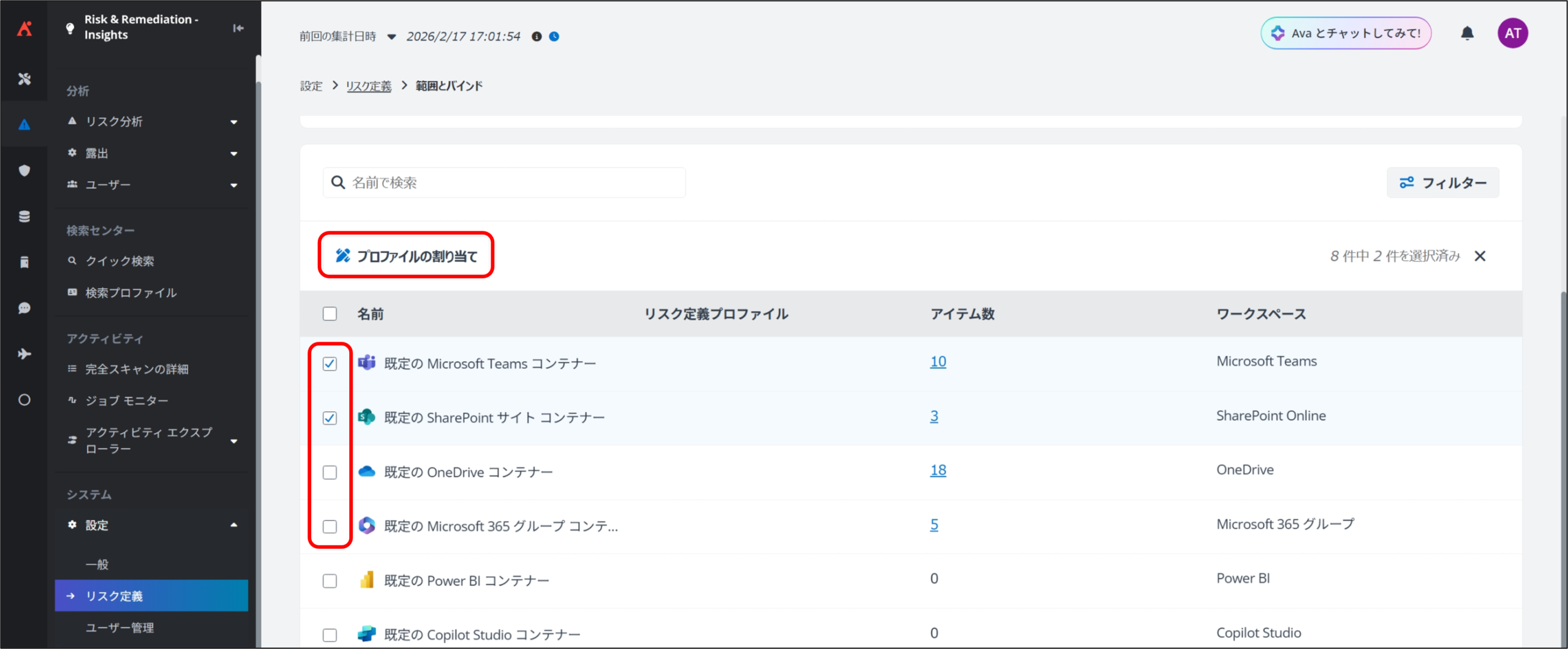

リスク定義プロファイルは、AOS のコンテナー 単位で割り当てることができます。リスク定義によるスキャンは、割り当てられたコンテナー内のオブジェクトに対して適用されます。

本ガイドでは、② で作成したリスク定義プロファイルを Microsoft Teams コンテナー と SharePoint サイト コンテナー に割り当てます。

利用アカウント:Insights の アプリケーション管理者

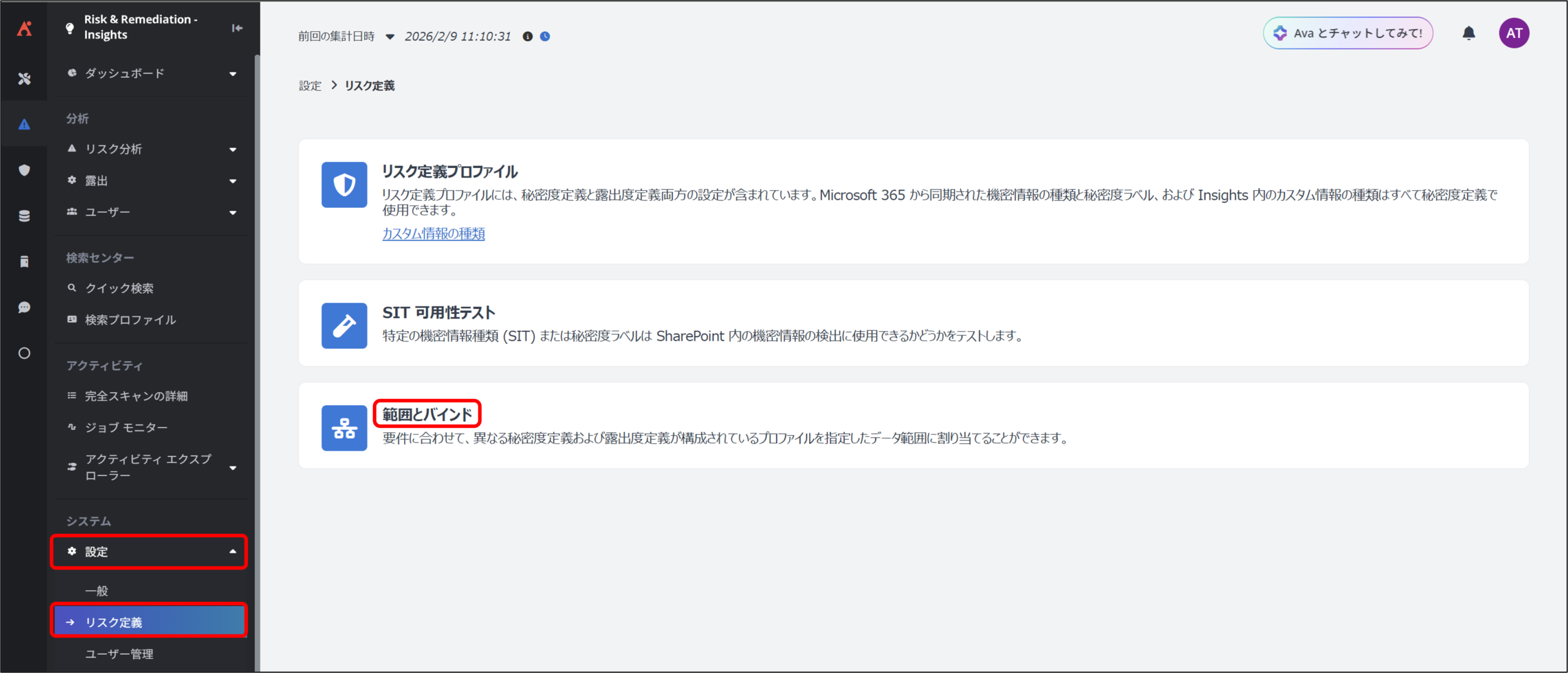

1. [設定] から [リスク定義] を選択し、[範囲とバインド] をクリックします。

2.範囲とバインド 画面が表示されるので、リスク定義を割り当てたいコンテナーにチェックを入れ、[プロファイルの割り当て] をクリックします。

3.プロファイルの割り当て 画面が表示されるので、[プロファイルの選択] から②で作成したリスク定義プロファイルを選択して [保存] をクリックします。

4.プロファイルの割り当て ポップアップが表示されるので、[OK] をクリックします。

以上でリスク定義の割り当てが完了になります。