はじめに

本ガイドは Policies for Microsoft 365 および AvePoint Insights の初期セットアップに必要な対応事項を、弊社のベストプラクティスの内容で記載しています。

本手順書は、分かりやすさを優先するため、必要最低限の設定内容に限定して記載している場合がございます。

本手順書外の内容は詳細は、下記のユーザーガイドをご参照ください。

よくある質問については、下記のFAQを参照ください。

※UIには一部変更が発生する可能性があり、画面構成が異なる場合がございます。

※本ガイドはトライアルライセンスを利用した場合のものになります。トライアルライセンスでの制限詳細については、下記のユーザーガイドページをご確認ください。 製品版の購入後には、本制限は自動で解除されます。

設定をする前の準備

本 AOS サービスの設定を実施するにあたり、先に ユーザーアカウントの準備 や、AvePoint Online Services プラットフォーム の事前設定 が必要です。以下の項目に記載されている各種準備をすべて完了したうえで、後段の設定手順にお進みください。

ユーザーアカウントの準備

- AOS サインアップ用のアカウント

AOS サインアップ時に利用するアカウントになります。こちらのアカウントは、既に別の AOS テナントで利用しているドメインのメールアドレスや、 ”onmicrosoft.com” のものはご利用いただけません。 - アプリ登録用のアカウント

M365 テナントに対して操作を行う際のエンタープライズアプリケーション権限の承諾を行うアカウントになります。こちらのアカウントは Microsoft 365 グローバル管理者権限を保有している必要があります。

※ 「AOS サインアップ用のアカウント」と「アプリ登録用のアカウント」は同一のアカウントでも問題ありません。

AvePoint Online Services プラットフォーム の事前設定

- AOS テナントの登録

AOS テナントを新規作成し、M365 テナントと接続します。手順は『AvePoint Online Services テナント登録手順』を参照ください。本設定手順で選択するサービスは以下になります。- Policies for Microsoft 365

- Insights

- AOS ユーザーの作成

AOS サービスを操作するユーザーの作成や、操作権限の編集をします。手順は『AvePoint Online Services ユーザー登録手順』を参照ください。

本設定手順で必要なAOSユーザーは以下になります。- サービス管理者ユーザー

- Policies for Microsoft 365 の アプリケーション管理者ユーザー

- Insights のアプリケーション管理者ユーザー

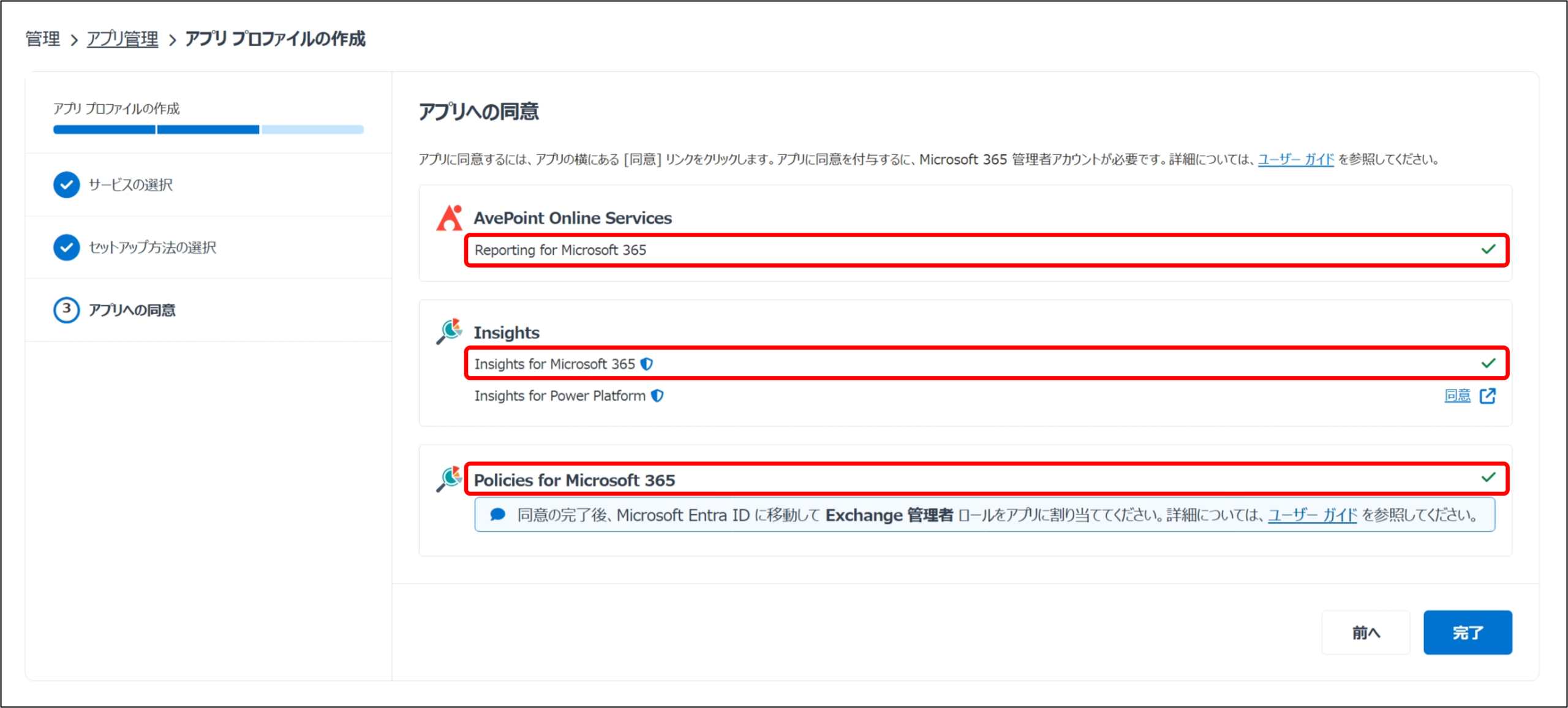

- 各種アプリプロファイル

AOS サービスのジョブを実行するアプリを作成します。手順は『AvePoint Online Services アプリプロファイル作成手順』を参照ください。

本設定手順で必要なアプリプロファイルは以下になります。- Reporting for Microsoft 365

- Policies for Microsoft 365

※ 同意後、[AvePoint Policies for Microsoft365] を [Exchangeの管理者] ロールへ割り当てる必要があります。 - Insights for Microsoft 365

- スキャンプロファイルの作成

AOSサービスの対象となるオブジェクトをスキャンします。手順は『AvePoint Online Services スキャンプロファイル作成手順』を参照ください。

本手順で必要なオブジェクトタイプは以下になります。- Microsoft 365

- OneDrive

- SharePoint サイト

- Microsoft 365 グループ / Microsoft チーム / Viva Engage コミュニティ

- Microsoft 365

- レポートデータコレクションの有効化

レポートデータコレクションの有効化方法は『AvePoint Online Services レポートデータコレクション有効化手順 』を参照ください。

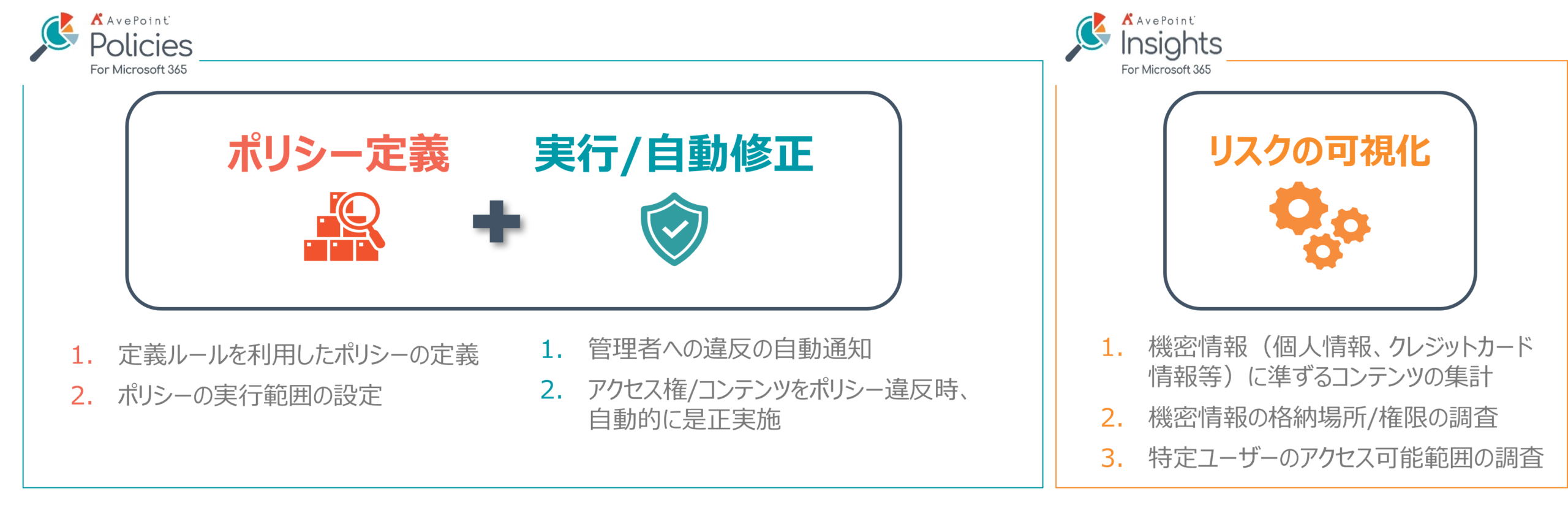

Policies & Insights 概要

Policies & Insights では、お客様の情報セキュリティポリシーに基き、Microsoft 365 の正常性を継続的に維持管理できます。

Policies & Insights 概要については、下記の機能紹介ページも参照ください。

用語解説

Policies & Insights で利用される2つの用語について説明します。

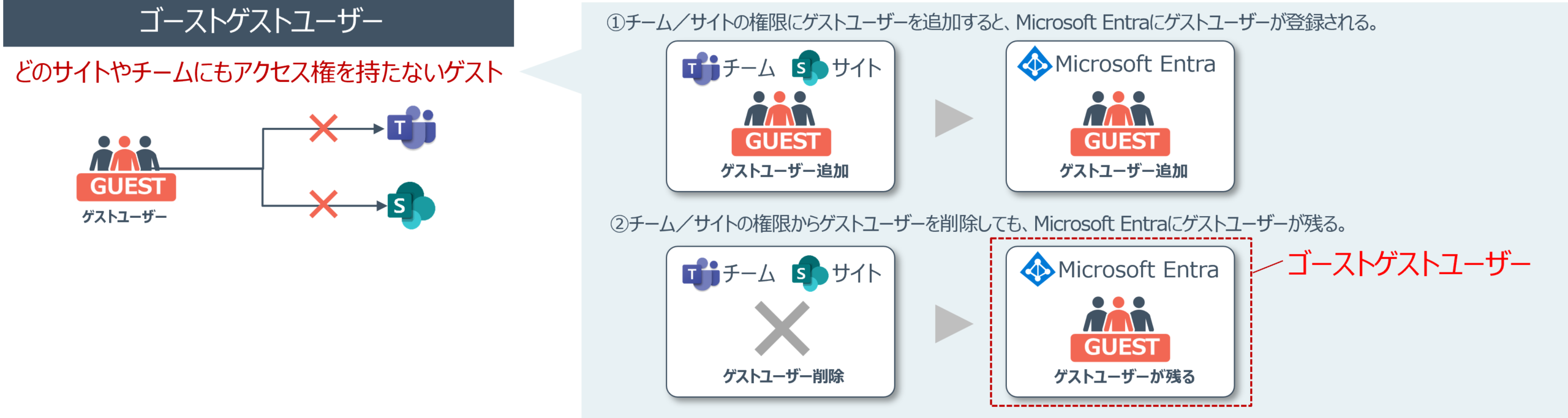

- ゴーストゲストユーザー

どのチーム/グループ/サイトのメンバーにも属さないが、Entra ID 内の存在する外部ユーザーです。

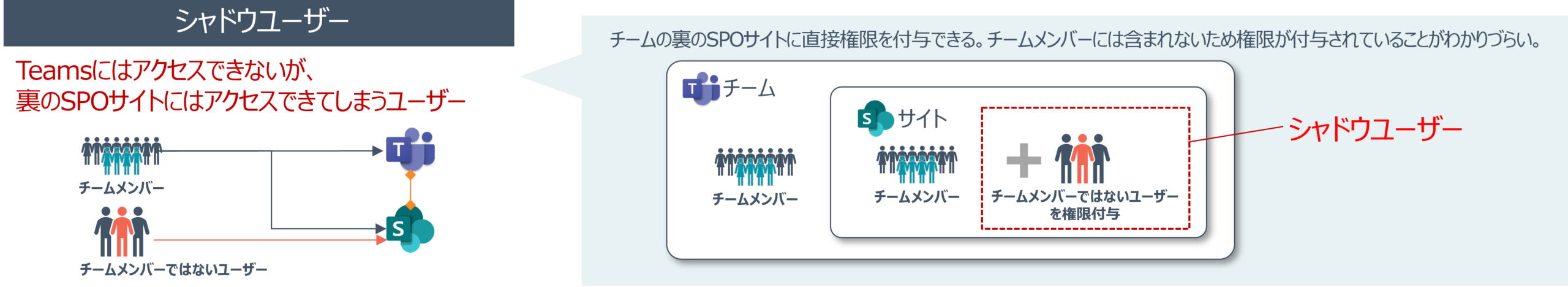

- シャドウユーザー

チームまたはグループのメンバーには属さないが、そのグループチームサイトのコンテンツに対する権限を持つユーザーです。

Policies for Microsoft 365 初期導入ベストプラクティス

Policies for Microsoft 365 では、ユーザーやワークスペースが準拠すべきルールを作成し、それらルールを取りまとめたポリシーを作成することができます。ポリシーには、サービスレベルとテナントレベルの2種類があります。

以下に、初期導入で作成するルールのベストプラクティスを紹介します。運用目的に応じて下記ポリシーを使い分けることで、より効果的なセキュリティ管理が実現できます。

サービスレベルのポリシー

サービスレベルのポリシーは、特定のオブジェクトタイプに対して適用され、細かな制御が可能なポリシーです。

対象のオブジェクトタイプは以下の通りで、ルールごとに適用できるオブジェクトタイプが異なります。

- SharePoint サイト

- OneDrive

- Microsoft 365 グループ

- Microsoft チーム

- Microsoft 365 ユーザー

- Exchange メールボックス

- セキュリティグループ および 配布グループ

サービスレベルポリシーでよく利用される代表的な4つのルールをご紹介します。

シャドウユーザーの削除

Teams / チームサイト管理

Teams チームのメンバーには含まれていないが、裏側の SharePoint チームサイトにアクセス権を持っているユーザー(= シャドウユーザー)を検出し削除します。

解決できる課題

・特定のファイルやサイトに、非チームメンバーの権限が残っており、理想的な Teams の権限コントロールではない

・意思しない権限のスプロール(権限がどんどん広がる)を防ぎたい

効果

・意図しないアクセス権の残存による情報漏洩リスクを防止できる

孤立したユーザーのスキャン

Teams / チームサイト管理

すでにテナントから削除されたが、チームサイトのコンテンツに対してアクセス権を持つユーザー権限(=孤立したユーザー)がある場合、その権限を検出し削除します。

解決できる課題

・セキュリティ上の重大なリスクは低いものの、不要な権限が残ることで運用上のノイズとなり、環境の整理や管理効率の低下を招く

効果

・不要な権限の残存を防ぎ、環境の健全性を保つことで、運用のしやすさとセキュリティの強化を両立できる

共有リンク失効の強制

Teams / チームサイト管理

共有リンクの有効期限を一定期間に制限し、期限切れ後には自動的にリンクを無効化します。

解決できる課題

・共有リンクが無期限で有効になっていて、情報漏えいリスクが高い

・「リンクを誰が持っているか分からない」状態を解消したい

効果

・長期間放置された共有リンクによる情報漏洩を防止できる

アクセス要求設定

Teams / チームサイト管理

SharePoint チームサイトのアクセス要求機能を制御し、共有可能なユーザーを制限します。

解決できる課題

・チームサイトで「誰でも共有できる」状態になっていて、制御が効いていない

・権限付与のプロセスを厳格化したい

効果

・不要なアクセス要求を防ぎ、共有範囲を適切に管理できる

テナントレベルのポリシー

テナントレベルのポリシーは、テナント全体のオブジェクトやユーザーのアクティビティを監視し、広範囲にわたるセキュリティリスクの検出と管理が可能です。

テナントレベルポリシーでよく利用される代表的な2つのルールをご紹介します。

ゴーストゲストユーザーの検出

ゲスト管理

テナント内のコンテンツにアクセス権を持たないが、Entra ID 上に残っているゲスト(=ゴーストゲストユーザー)を検出し、削除します。

解決できる課題

・外部共有を積極的に行っており、過去のゲストユーザーがEntra IDに残り続けている

・セキュリティ監査で「不要なアカウントが多い」と指摘される

効果

・ID管理の健全化により、監査対応が容易になる

・アタックサーフェス(攻撃対象領域)の縮小により、セキュリティリスクを低減

非アクティブゲストユーザーの削除

ゲスト管理

一定の期間にテナントにアクセスしていないゲストを Entra ID 上から検出し、削除します。

解決できる課題

・何カ月も活動していないゲストユーザーが残っている

・ゲストユーザー用のライセンスやID管理のコストが増加している

効果

・外部アカウントの鮮度を保ち、情報漏えいリスクを軽減

・IDライフサイクル管理の効率化

※ このルールの利用には Microsoft Entra ID P1 または P2 ライセンスが必要です(Microsoft E3 ライセンスに含まれます)。

各ポリシーに対応するルールの詳細は下記ユーザーガイドをご参照ください。